AWS 파티션과 디지털 주권의 이해

클라우드 환경에서 디지털 주권(Digital Sovereignty) 은 더 이상 선택이 아닌 필수 과제가 되었습니다. 특히 EU, 미국, 중국 등 각국의 규제가 점점 강화되면서, 기업들은 데이터가 어디에 저장되고 누가 접근할 수 있는지에 대한 통제력을 확보해야 합니다.

AWS는 이러한 요구를 충족시키기 위해 AWS 글로벌 인프라 외에도 특수 목적의 파티션(Partition) 을 운영합니다. 대표적으로 AWS GovCloud (US), AWS 중국 리전, 그리고 2026년에 출시된 AWS European Sovereign Cloud가 있습니다.

파티션의 핵심 특징

- 완전한 논리적 격리: 각 파티션은 독립된 IAM, 네트워크, 서비스 경계를 가집니다.

- 규제 준수: FedRAMP, ITAR(미국), 중국 데이터 주권법, EU 일반 데이터 보호 규정(GDPR) 등 각국의 규제를 충족.

- 서비스 가용성 제한: 모든 AWS 서비스가 모든 파티션에서 제공되지는 않습니다.

💡 핵심 인사이트: 파티션 간 자격 증명(credential)은 공유되지 않습니다. S3 교차 리전 복제나 Transit Gateway 피어링 같은 기능도 파티션을 넘어 동작하지 않아요. 이는 의도적인 설계로, 운영 격리를 제공하기 위함입니다.

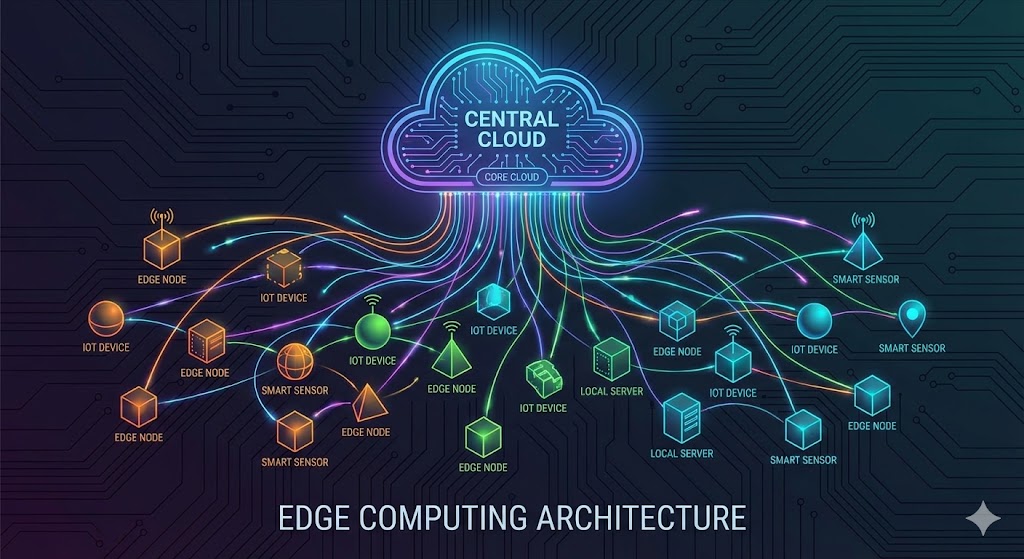

크로스 파티션 장애 조치 아키텍처 설계

파티션 간 장애 조치(Failover)를 설계할 때는 일반적인 리전 간 장애 조치와 다른 접근 방식이 필요합니다. 가장 큰 차이는 파티션이 하드 바운더리(Hard Boundary) 라는 점입니다.

장애 조치 전략 선택

| 전략 | 설명 | 비용 | 복구 시간 |

|---|---|---|---|

| 백업 및 복원 | 두 번째 파티션에 백업 저장 | 낮음 | 수시간 |

| Pilot Light | 최소한의 핵심 인프라만 상시 실행 | 중간 | 수십분 |

| Warm Standby | 축소된 규모로 상시 실행 | 중간-높음 | 수분 |

| Multi-Site Active-Active | 전체 워크로드를 여러 파티션에 분산 | 높음 | 실시간 |

네트워크 연결 방법

파티션 간 네트워크 연결은 다음 세 가지 방법으로 가능합니다:

- TLS로 보호된 인터넷 연결: 가장 간단하지만 지연 시간과 보안 측면에서 제약이 있습니다.

- IPsec Site-to-Site VPN: 인터넷을 통한 암호화된 터널링.

- AWS Direct Connect 게이트웨이: 전용선을 통한 안정적인 연결. Direct Connect PoP(Point of Presence) 파트너를 통해 다른 파티션의 Direct Connect PoP와 연결 가능합니다.

인증 및 권한 부여

파티션이 다르면 IAM 자격 증명이 작동하지 않습니다. 따라서 다음과 같은 패턴을 사용해야 합니다:

# 예시: AWS STS를 사용한 임시 자격 증명 획득

import boto3

# 소스 파티션에서 STS 클라이언트 생성

sts_client = boto3.client('sts', region_name='eu-west-1')

# 대상 파티션의 역할 ARN을 가정

assumed_role = sts_client.assume_role(

RoleArn='arn:aws:iam::TARGET_ACCOUNT:role/CrossPartitionRole',

RoleSessionName='CrossPartitionSession',

ExternalId='your-external-id'

)

# 임시 자격 증명으로 대상 파티션 리소스 접근

target_session = boto3.Session(

aws_access_key_id=assumed_role['Credentials']['AccessKeyId'],

aws_secret_access_key=assumed_role['Credentials']['SecretAccessKey'],

aws_session_token=assumed_role['Credentials']['SessionToken']

)

모범 사례: 가능하면 IAM 사용자 대신 중앙 집중식 ID 제공자(IdP) 를 통해 페더레이션(Federation)을 사용하세요. AWS IAM Identity Center를 활용하면 여러 파티션에 걸쳐 통합된 인증 체계를 구축할 수 있습니다.

AWS Organizations 관리 및 한계점

AWS European Sovereign Cloud 계정은 완전히 별도의 AWS Organizations에서 관리해야 합니다. 이는 AWS GovCloud (US)와 달리 처음부터 분리된 조직 구조를 유지하는 것이 주권 보장에 유리하기 때문입니다.

실무 구성 팁

- 조직 단위(OU) 및 정책 재사용: 기존 배포 자동화를 재활용하여 동일한 OU 구조와 서비스 제어 정책(SCP)을 AWS European Sovereign Cloud에 적용할 수 있습니다.

- 네트워크 격리: Transit Gateway와 Amazon Route 53 DNS 영역을 파티션별로 분리하고, AWS PrivateLink를 사용한 보안 통신을 구축하세요.

- 모니터링: AWS Config 어그리게이터와 AWS Security Hub 인스턴스는 각 파티션별로 별도 구성이 필요합니다.

주의사항

- AWS Control Tower는 AWS GovCloud (US)나 AWS European Sovereign Cloud 계정을 직접 관리할 수 없습니다.

- 일부 AWS Organizations 기능이 이러한 파티션에서는 제한적으로 제공됩니다.

- 크로스 파티션 아키텍처는 운영 복잡성, 보안 및 컴플라이언스 오버헤드, 비용, 거버넌스 문제를 증가시킵니다. 반드시 필요한 경우에만 도입하세요.

🇰🇷 한국 개발 생태계에서의 적용 맥락: 국내 기업이 EU에 데이터를 저장해야 하거나, 글로벌 규제(예: GDPR)를 준수해야 하는 경우 AWS European Sovereign Cloud는 중요한 옵션이 됩니다. 특히 금융, 의료, 공공 분야에서 규제 변화에 대비한 장애 조치 전략을 수립할 때 이 아키텍처 패턴이 유용합니다. 다만, 국내 클라우드 네이티브 환경이 아직 성숙하지 않은 점을 고려해 단계적인 도입을 권장합니다.

함께 보면 좋은 글

- UCP(Universal Commerce Protocol) 완벽 가이드: 에이전트 커머스의 표준이 열린다

- CSS 하이라이트 가상 요소 완벽 정리: search-text부터 target-text까지

결론: 디지털 주권을 고려한 장애 조치 설계

AWS European Sovereign Cloud와 같은 특수 파티션을 활용한 장애 조치 아키텍처는 분명 복잡성을 증가시킵니다. 하지만 지정학적 위험이나 규제 변화로부터 워크로드를 보호해야 한다면 충분히 가치 있는 투자입니다.

핵심 요약

- 파티션 격리를 이해하라: IAM, 네트워크, 서비스 경계가 완전히 분리되어 있다는 점을 설계에 반영하세요.

- 최소한의 아키텍처부터 시작하라: 백업 및 복원 → Pilot Light → Warm Standby → Active-Active 순으로 복잡성을 높여가며 도입하세요.

- 중앙 집중식 ID 관리: 페더레이션을 통해 여러 파티션에 걸친 통합 인증 체계를 구축하세요.

- 자동화를 활용하라: Infrastructure as Code(IaC) 템플릿을 재사용하여 여러 파티션에 동일한 구성을 적용하세요.

다음 단계 학습 방향

- AWS 공식 문서의 AWS European Sovereign Cloud 개요를 참고하세요.

- 실제 시나리오를 바탕으로 한 크로스 파티션 장애 조치 실습을 진행해 보세요.

- AWS Well-Architected Framework의 안정성(Reliability) 파일럿을 검토하여 전체적인 복원력 전략을 수립하세요.

디지털 주권은 단순한 규제 준수를 넘어, 비즈니스 연속성을 위한 전략적 투자입니다. 지금부터 설계에 반영한다면 미래의 규제 변화에도 유연하게 대응할 수 있을 것입니다.